![[UTM] SOPHOS 9.0 Layer 2계층에서 Web Application Firewall 적용](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FvIf9n%2FbtqAZO4ACyV%2F5BUzuUQxtezXxNRKHoze30%2Fimg.png)

네트워크 구성

1) UTM 인터페이스 설정

- Interfaces 항목에 오면 관리용 인터페이스(192.168.100.100/24)만 설정되어있다.

- UTM에 IP 주소를 부여하기 위해서 새로운 인터페이스를 생성한다.

- BVI(192.168.2.100/24)라는 이름의 Ethernet 2번 인터페이스를 생성한다.

- 2개의 인터페이스가 적용된 것을 확인할 수 있다.

2) UTM Bridge Configuration 설정

- Bridge all NICs는 모든 인터페이스를 L2로 사용하겠다는 의미이다.

- Ethernet 3번은 관리 용도이기 때문에 L2로 사용하면 안 된다.

- Ethernet 0번과 1번을 L2로 동작하게 설정하고 이전에 설정한 BVI(Ethernet2)도 추가한다.

- 3개의 인터페이스가 L2모드로 변경된 것을 확인할 수 있다.

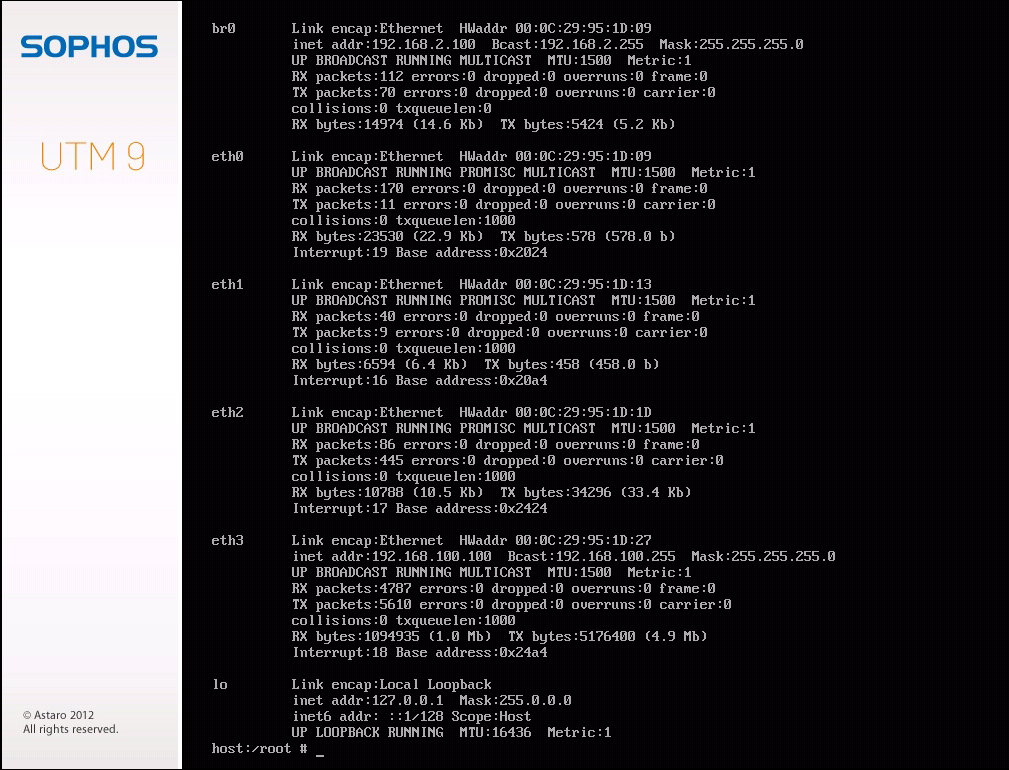

3) UTM 인터페이스 적용 확인 및 Ping 테스트

- ifconfig로 확인해보면 모든 인터페이스가 잘 설정된 것을 확인할 수 있다.

- eth0 ~ 2번은 L2모드로 설정되어있기 때문에 IP가 할당되어있지 않다.

ifconfig | more

- Gateway(192.168.2.254)와 WebServer(192.168.2.2)로 Ping 통신이 정상적으로 이루어진다.

4) UTM Firewall 설정

4.1) ICMP 패킷 설정

- 내부에서 외부로 가는 ICMP패킷을 허용해주기 위해서 Firewall에서 Allow ICMP through Gateway를 추가해준다.

4.2) 외부에서 접근할 경우 DNS, HTTP, FTP 포트 활성화

- DNS 포트를 외부에서 접근할 경우 허용할 새로운 정책을 설정해준다.

- Log를 보기 위해서 Log traffic도 체크해준다.

- 3개의 포트가 허용된 것을 확인한다.

3) 외부 사용자(Window_A)에서 내부 서버 접속

- cmd에서 nslookup을 통해 dns 패킷이 정상적으로 전송되는 것을 확인할 수 있다.

- www.test.com으로 접속하면 정상적으로 웹 페이지가 열린다.

- SQL Injection을 시도해보면 아직 보안정책이 허용이 안됬으므로 공격이 허용된다.

5) BVI 포트 Static NAT 지정

- 외부에서 BVI포트도 접근할 수 있도록 Static NAT를 지정한다.

<ASA>

ip nat inside source static 192.168.2.100 1.1.100.6

6) 외부에서 접근할 시 XSS, Anti Virus, SQL Injection 방어

- WebApplication Firewall을 통해서 공격을 방어한다.

- 자세한 설정 방법은 해당 링크를 클릭한다.

https://peemangit.tistory.com/154?category=831924

[UTM] SOPHOS 9.0 Web Application Firewall을 통한 SQL Injection , XSS 공격 방어

네트워크 구성 IP 주소 Web Server(Window Server): 192.168.2.2/24 외부 사용자(Window_B): 2.2.2.1/24 UTM(Sophos 9): DNAT 적용된 External IP: 1.1.100.3 - 외부 사용자가 SQL Injection , XSS 공격을 수행..

peemangit.tistory.com

7) DNS 서버 정방향 조회 영역 변경

- 외부에서 웹 서버에 접근 시 UTM을 통해서 가야 하므로 1.1.100.6으로 설정한다.

8) 외부 사용자 테스트

- DNS를 Flush 한 후 확인하면 1.1.100.6으로 변경된 것을 확인할 수 있다.

- 웹 페이지도 정상적으로 접근이 가능하다.

- Injection 공격도 방어되는 것을 확인할 수 있다.

'Network > Sophos UTM' 카테고리의 다른 글

| [UTM] SOPHOS 9.0 Web Application Firewall을 통한 SQL Injection , XSS 공격 방어 (0) | 2020.01.08 |

|---|---|

| [UTM] SOPHOS 9.0 Destination NAT 설정 (1) | 2019.12.30 |

| [UTM] SOPHOS 9.0 DNS, HTTP, FTP 연결정책 설정 (0) | 2019.12.30 |

| [UTM] SOPHOS 9.0 인터페이스 설정 (0) | 2019.12.30 |

공부&일상 블로그

포스팅이 좋았다면 "좋아요❤️" 또는 "구독👍🏻" 해주세요! 질문은 언제나 환영입니다😊

![[UTM] SOPHOS 9.0 Web Application Firewall을 통한 SQL Injection , XSS 공격 방어](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2F2KVFS%2FbtqAY8aNSZT%2F0Nk1GgN2tBskU0FKDCZC81%2Fimg.png)

![[UTM] SOPHOS 9.0 Destination NAT 설정](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FSRUnP%2FbtqANCDWHC5%2F1Y2kkWGaSsM3UFtUrJv6s1%2Fimg.png)

![[UTM] SOPHOS 9.0 DNS, HTTP, FTP 연결정책 설정](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FEd49F%2FbtqAM5feiPE%2FgDjkOK51x3wjqi8C3KoUYK%2Fimg.png)

![[UTM] SOPHOS 9.0 인터페이스 설정](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FcJj05E%2FbtqAM32Lr0W%2F0iT1GI0NxGVH7hQ0y4K8J1%2Fimg.png)