![[IPv6] IPv6 ACL(Access Control List) 구성 방법](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2Fc3N0CH%2FbtqBc5e39lv%2FAAAAAAAAAAAAAAAAAAAAAKH2y6N6G7p_QRWyGBlQdy4_Jpub2APGzJm5ww9Iwa4K%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1769871599%26allow_ip%3D%26allow_referer%3D%26signature%3Dm%252BYXg8sOSrUE4wNlweZ6zVmXWNw%253D)

1) IPv6 Access-List

IPv6 Acces-list는 Named 방식만 지원하고 Standard와 Extended 방식을 동시에 사용하는 것이 가능하다.

2) Access-List 설정

Q1. HQ_CE 라우터에서 Branch 라우터가 출발지이고 목적지가 2001:201:201:201::/64와 2001:202:202:202::/64인 트래픽을 허용하려고 한다.

2.1) ACL 정책 추가

<HQ_CE>

conf t

ipv6 access-list IPv6_ACL

permit 2001:50:50:50::/64 host 2001:201:201:201::1

permit 2001:50:50:50::/64 host 2001:202:202:202::1

!(deny ipv6 any any)

exit

int fa 1/0

ipv6 traffic-filter IPv6_ACL in

exit

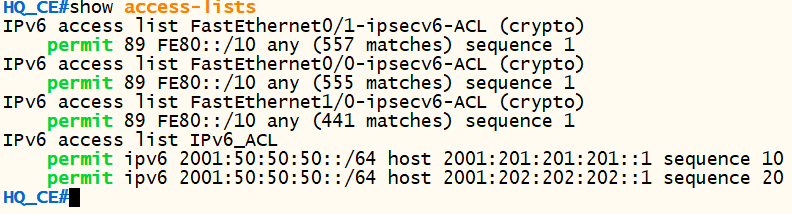

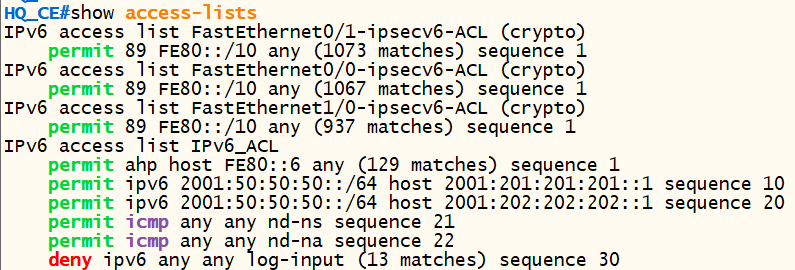

2.1.1) show access-lists

- ACL 정책이 10번 20번으로 추가된 것을 확인할 수 있다.

2.2) OSPFv3 Hello 패킷 허용

- ICMPv6 패킷만 허용할 경우 OSPF Hello 패킷은 수신하지 못해서 Neighbor를 맺지 못한다 그러므로 OSPF 패킷도 허용해 주어야 한다

.

<HQ_CE>

conf t

ipv6 access-list IPv6_ACL

sequence 1 permit 51 host FE80::6 any

exit

현재는 인증이 구성되어있기 때문에 51번을 허용했지만 인증 구성이 되어있지 않는 경우 89번(OSPF)을 허용한다.

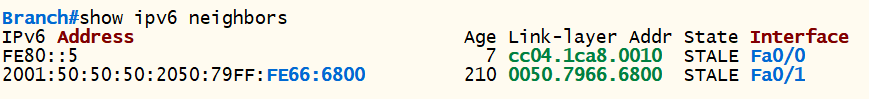

2.3) OSPF ACL 허용 확인

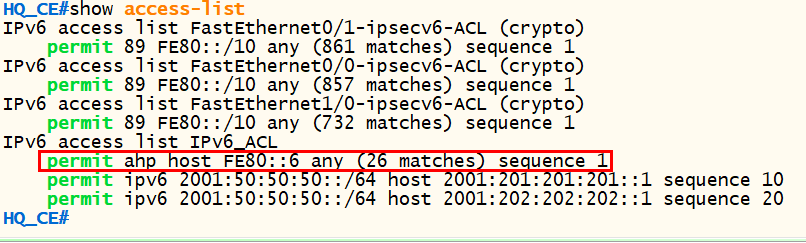

2.3.1) show access-list

- ACL 정책에 1번으로 추가된 것을 확인할 수 있다.

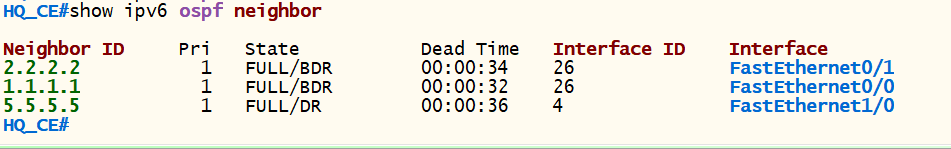

2.3.2) show ipv6 ospf neighbor

- 다시 Branch 라우터와 Neighbor를 맺는 것을 확인할 수 있다.

3) ACL 로그, 통계치 확인

- 기본적으로 마지막에 Deny ipv6 any any가 생략되어 있지만 통계치를 확인하거나 로그 메시지를 분석하기 위해서 다음과 같이 수동으로 입력하는 경우가 많다.

<HQ_CE>

conf t

ipv6 access-list IPv6_ACL

deny ipv6 any any log-input

exit

3.1) ACL 적용 확인

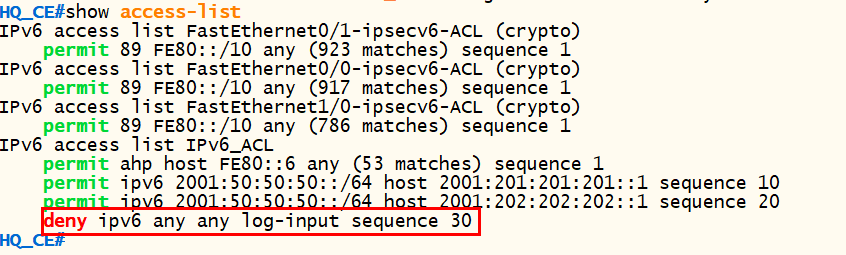

3.1.1) show access-list

4) ACL deny 정책 추가 후 문제점 해결

- ACL 설정 후 Branch라우터가 HQ_CE 라우터의 MAC 주소를 알아오지 못하고 ICMPv6 패킷을 전송하지 못한다.

- IPv4 ACL과 다르게 deny ipv6 any any 앞에 상대방의 MAC 주소를 알아오기 위한 ND(Neighbor Discover) 패킷 허용이 기본적으로 허용되어 있다.

- 만약 수동으로 deny ipv6 any any를 입력할 경우 그 앞에 ND와 관련된 ICMP 패킷을 허용해야 한다.

<HQ_CE>

conf t

ipv6 access-list IPv6_ACL

sequence 21 permit icmp any any nd-ns

sequence 22 permit icmp any any nd-na

exit4.1) 추가 정책 적용확인

4.1.1) show access-list

'Network > Router' 카테고리의 다른 글

| [IPv6] 6to4(Automatic Tunnel) 구성 및 확인 (0) | 2020.01.16 |

|---|---|

| [IPv6] GRE over IPv4, IPv6 over IPv4(Configuration Tunnel) 구성 및 확인 (0) | 2020.01.16 |

| [IPv6] OSPFv3 을 통한 Routing 구성 (0) | 2020.01.15 |

| [IPv6] IPv6 EIGRP 통한 Routing 구성 (0) | 2020.01.15 |

| [IPv6] Ripv6을 통한 Routing 구성 (0) | 2020.01.14 |

공부&일상 블로그

포스팅이 좋았다면 "좋아요❤️" 또는 "구독👍🏻" 해주세요! 질문은 언제나 환영입니다😊

![[IPv6] 6to4(Automatic Tunnel) 구성 및 확인](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2FlzXcI%2FbtqBf4fBJkG%2FAAAAAAAAAAAAAAAAAAAAAKp3Glnu89lMEvMBYli-K6VQ3K3qyNV_3KbM8Of9Yi16%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1769871599%26allow_ip%3D%26allow_referer%3D%26signature%3DWaD1gbxb8WpGuOPIbCXFcephDds%253D)

![[IPv6] GRE over IPv4, IPv6 over IPv4(Configuration Tunnel) 구성 및 확인](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2F4F9mW%2FbtqBeLgvYVd%2FAAAAAAAAAAAAAAAAAAAAAHeizdFpCh4gyaqVPAlfKBLB2T3cJdu00-8WFvmLO4eQ%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1769871599%26allow_ip%3D%26allow_referer%3D%26signature%3D0N74qJ0fF%252FEBQFyUdxInwZzI0do%253D)

![[IPv6] OSPFv3 을 통한 Routing 구성](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2FblBuKC%2FbtqBfs070Qc%2FAAAAAAAAAAAAAAAAAAAAAGuizjEhJwxF7cIa_k9T1e_-qjvdSgU4RnpboTnPm_16%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1769871599%26allow_ip%3D%26allow_referer%3D%26signature%3D5ugQKwK3R5yKmoUNwaSnEo9%252FUbA%253D)

![[IPv6] IPv6 EIGRP 통한 Routing 구성](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2FbobF0T%2FbtqBaz1UdxR%2FAAAAAAAAAAAAAAAAAAAAAKoecOPwGRpPrReaCNLZbE-kPIfcnmcU34oPOk0HBr6C%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1769871599%26allow_ip%3D%26allow_referer%3D%26signature%3D%252BMgBVXFUYyq1nTNyXDsN3kkCHmM%253D)