![[Theory]봇넷(BotNet) 이란?](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2Fb5wMik%2FbtqERt35xiC%2FAAAAAAAAAAAAAAAAAAAAAOPrPlEo6QhAvc20PKLhTS6E8gm9oBNQJQCARGYKVWBF%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1772290799%26allow_ip%3D%26allow_referer%3D%26signature%3DdosSiE%252Bdtn8xDIxwe8T70MH%252Fn4k%253D)

1. 봇넷(BotNet) 이란?

- 좀비 디바이스(악성코드에 감염된 컴퓨터, 봇)로 구성된 네트워크

- 봇마스터에 의해 원격 조종되며 각종 악성행위를 수행할 수 있는 수천에서 수십만대의 봇들이 네트워크로 연결되어있는 형태

- 봇 좀비들에게 명령을 내리고 제어하기 위한 서버(C&C Command & Control Server)방식을 사용

- 최근 많은 변종들이 출현하고 있고, 초고속 인터넷 인프라가 잘 갖추어져 있는 곳 선호

봇마스터: 봇들을 자유자재로 통제하는 권한을 가짐

2. 봇넷의 구성

1) 봇넷 컨트롤러

- 봇넷을 컨트롤 하는 공격자

- 법적 규제를 피하기 위해 은닉 수행

2) C&C 서버

- 공격자의 명령과 컨트롤을 맡고 있는 서버

- 메인 디바이스로 좀비 디바이스에게 명령 하달 및 좀비 디바이스로부터 정보 수신

3) P2P 봇넷

- 분산식 좀비 디바이스 네트워크 사용

- 봇넷을 보호하고 네트워크가 끊기는 것을 방지하기 위해 사용

4) 좀비 디바이스

- 봇넷 중 인터넷을 통해 연결되어 있는 각각의 디바이스

- 최근에는 스마트폰, 태블릿, IoT 등 다양화 되고있음

P2P 네트워크는 C&C 서버를 포함할 수도있고 특정한 구조로 설계 가능(하이브리드형 방식)

3. 봇넷의 특성

- 윔/바이러스, 백도어, 스파이웨어, 루트킷 등 다양한 악성코드의 특성을 복합적으로 지님

- DDoS, Ad-ware, Spyware, 스팸팔송, 정보 불법 수집 등 다양한 공격이 가능

- 감염경로의 경우 시스템 취약점을 이용한 방식에서, 웹 이메일, 메신저 등 다양해지고 있음

4. 봇넷 대응 기술

1) 시그니처 기반

- AntiVirus, 백신 솔루션, IDS, IPS, F/W 등

- 악성코드에 대한 시그니처를 바탕으로 예방, 검색, 치료 수행

- 신종/변종 악성코드 및 패킹, 압축, 암호화등 다양한 회피기술의 사용으로 인한 미탐지 발생

2) 행위기반

- sandbox, 봇넷 전용 네트워크 솔루션

- 가상머신을 이용하여 컴퓨터에서 파일을 싱행하여 분석

- 오탐 및 미탐 발생확률 높음

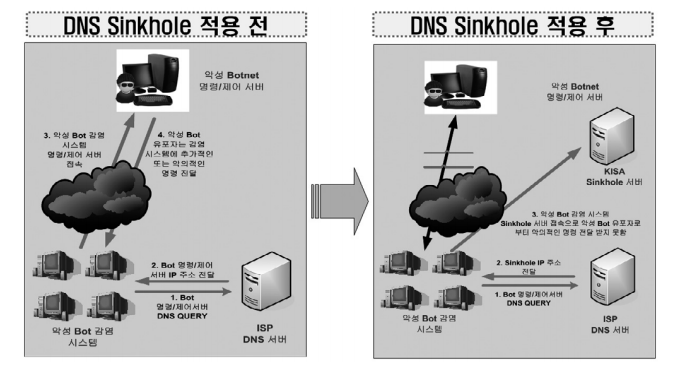

- DNS 싱크홀을 운영하여 C&C서버와 봇 좀비간의 통신을 단절

'Hacking & Security > Hacking & Security Theory' 카테고리의 다른 글

| 보안 공격 패러다임의 전환 및 공격 동향 분석 (0) | 2020.07.23 |

|---|---|

| 웹 해킹이란 무엇인가? (0) | 2020.07.03 |

| 웹 공격 분석 (1) | 2020.04.09 |

| 보안관제 관련 이론 정리 (2) | 2020.03.11 |

| SPoofing(스푸핑) 이란? (0) | 2019.11.13 |

공부&일상 블로그

포스팅이 좋았다면 "좋아요❤️" 또는 "구독👍🏻" 해주세요! 질문은 언제나 환영입니다😊